行業新聞與部落格

安全研究人員就人工智慧生成程式碼中的漏洞發出警報

佐治亞理工學院的研究人員警告稱,像 Anthropic 的 Claude Code 這樣的 Vibe 編碼工具正在給軟體帶來大量新的漏洞。

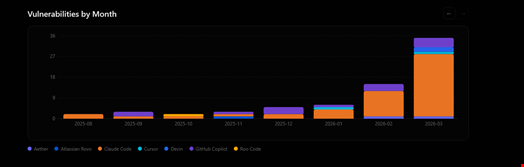

2026年3月,至少有 35 個新的常見漏洞和披露(CVE)條目被披露,這些漏洞和披露是人工智慧生成程式碼的直接結果。這一數字高於 1月份的 6 個和 2月份的 15 個。

這些漏洞正在被追蹤,這是“ Vibe 安全雷達”專案的一部分,該專案由佐治亞理工學院網路安全與隱私學院下屬的系統軟體與安全實驗室 (SSLab) 於 2025 年 5 月啟動。

佐治亞理工學院如何追蹤人工智慧編碼工具引入的缺陷

Vibe 安全雷達旨在追蹤由 AI 編碼工具直接引入的漏洞,這些漏洞已釋出到公共安全公告中,例如 CVE.org 、美國國家漏洞資料庫 (NVD) 、 GitHub 安全公告資料庫 (GHSA) 、開源漏洞 (OSV) 、 RustSec 等。

Vibe Security Radar 創始人趙漢青在接受Infosecurity 採訪時表示:“大家都說AI 程式碼不安全,但實際上沒有人追蹤它。我們想要的是真實的資料,而不是基準測試或假設,而是影響真實使用者的真實漏洞。”

他強調,現在越來越多的人開始對整個專案進行氛圍編碼, “直接投入生產”,因此這種跟蹤工作至關重要。

“實際上,即使有團隊進行程式碼審查,當一半的程式碼庫都是機器生成的時,也不可能發現所有問題,”他補充道。

涵蓋 50 個 Vibe 編碼工具,追蹤 74 個漏洞

趙聲稱他的團隊追蹤了大約 50 個 AI 輔助編碼工具,包括 Claude Code 、 GitHub Copilot 、 Cursor 、 Devin 、 Windsurf 、 Aider 、 Amazon Q 和 Google Jules 。

為了開發 Vibe 安全雷達儀表板,研究人員首先從公共漏洞資料庫中提取資料,找到修復每個漏洞的提交,然後回溯以找出最初引入該漏洞的人。

趙告訴 Infosecurity:“如果該提交帶有 AI 工具的簽名,例如共同作者標籤或機器人電子信箱,我們會將其標記出來。”

最後,該團隊使用人工智慧代理來“瞭解每個漏洞的根本原因,並確定人工智慧生成的程式碼是否導致了該漏洞”。

他說:“特工們可以訪問實際的 Git 儲存庫和提交歷史記錄,因此他們可以進行真正的調查,而不僅僅是模式匹配。”

在已確認的 74 起直接由 AI 編碼工具引起的 CVE 漏洞中,Claude Code 出現的頻率最高,但趙指出,這主要是因為 Anthropic 的工具“總會留下痕跡”。

他補充說:“像 Copilot 這樣的工具的內聯建議功能則完全不留痕跡,因此更難被發現。”

Claud Code 引入的缺陷如此普遍,也可能是因為該工具在軟體開發社群中被廣泛使用。

開源專案隱藏了大多數與人工智慧相關的缺陷

然而,趙承認,由於使用 AI 編碼工具而產生的 CVE 實際數量“幾乎肯定”比 Vibe Security Radar 儀表板上顯示的數量要高。

“這些只是會留下後設資料痕跡的案例。根據我們在類似專案中觀察到的情況,我們估計實際案例數量是目前檢測到的五到十倍,在整個開源生態系統中大約有 400 到 700 例,”他說。

“以 OpenClaw 為例。它有超過 300 條安全公告,而且我們知道該專案嚴重依賴 vibe 編碼。但大部分 AI 工具的痕跡已被開發者抹去,因此我們只能確認大約 20 個具有明確 AI 訊號的案例。”

此外,還有很多漏洞從未獲得公開識別符號(例如 CVE 或 GHSA 編號),因此無法輕易追蹤。

此外,趙確信,人工智慧編碼工具帶來的漏洞數量“只會不斷增加”。

“上個月,僅 Claude Code 一人就在 GitHub 上貢獻了超過 4% 的公開程式碼,而且這個數字還在不斷攀升。更多的 AI 程式碼意味著更多的 AI 引入的漏洞,”他說道。

Vibe 安全雷達是一個長期專案,他和他的團隊將不斷改進它。

“目前,我們依賴於諸如合作者標籤和機器人信箱之類的後設資料,但人們會忽略這些資訊。下一步是著眼於更宏觀的層面:整個專案、提交模式和整體編碼風格。人工智慧編寫的程式碼具有可識別的特徵。我們正在開發無需任何顯式後設資料即可識別這些訊號的模型,”他總結道。

圖片來源:aileenchik / Shutterstock.com

最近新聞

2026年04月15日

2026年04月15日

2026年04月15日

2026年04月15日

2026年04月10日

2026年04月10日

2026年04月10日

2026年03月31日

需要幫助嗎?聯絡我們的支援團隊 線上客服